افشای فست ۱۶؛ بدافزاری پنج سال قدیمیتر از استاکسنت

گزارش SentinelLABS از چارچوبی پرده برداشته که پیش از استاکسنت، میتوانست خروجی نرمافزارهای مهندسی و شبیهسازی را بهصورت پنهان دستکاری کند

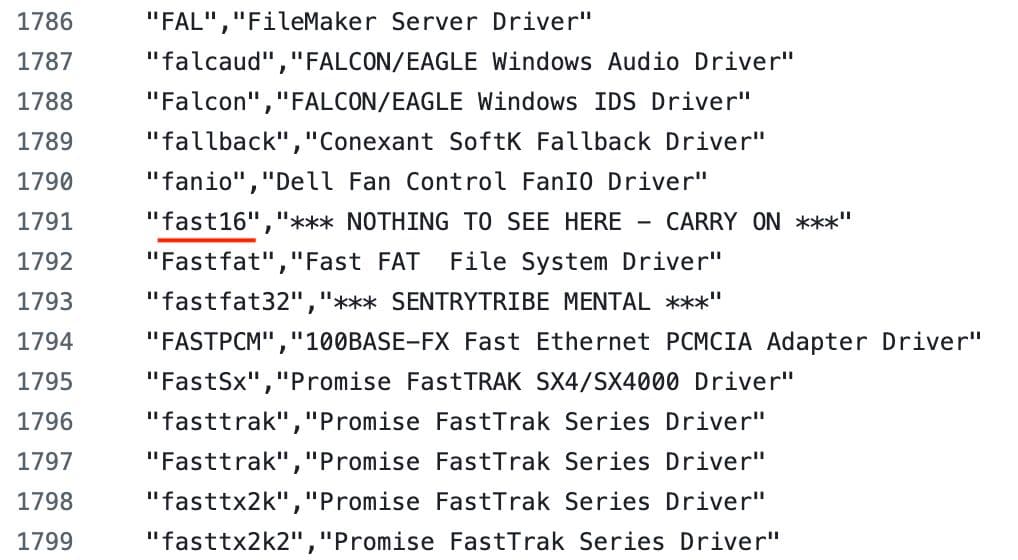

گزارشی تازه منتشرشده از SentinelLABS به کشف یک نرمافزار جاسوسی اشاره میکند که به سال ۲۰۰۵، سالها قبل از استاکسنت بازمیگردد؛ بدافزاری که به خرابکاری در برنامه هستهای جمهوری اسلامی ایران معروف است. نخستین بار نام fast16 در نشت ShadowBrokers در سال ۲۰۱۷ دیده شدهبود اما این اولین باری است که یک تحلیل فورنزی از fast16 در منابع معتبر منتشر میشوددیده شده .و برخلاف بدافزارهای آن دوره (حدود ۲۰ سال پیش)، هدف فست۱۶ دستکاری در محاسبات نرمافزارهای تخصصی، و در نتیجه حمله سایبری به زیرساختی فیزیکی است.

اهمیت fast16 در همین تفاوت است. این بدافزار قرار نبود به طور آشکار سیستم را از کار بیندازد یا تخریب کند، هدف این پروژه ایجاد خطاهایی کوچک، اما منظم بود که تغییری نامحسوس در خروجی نرمافزارهای محاسباتی ایجاد میکرد؛ نرمافزارهایی که معمولا به حوزههای مهندسی ، فیزیک و در مواردی به پروژههای هستهای مربوط میشد. به بیان سادهتر، کاربر میتواند نرمافزار را اجرا کند، خروجی بگیرد و حتی متوجه خطا نشود، اما در نهایت، پروژه ممکن بود به صورت هدفمند تغییر کرده باشد. گزارش اخیر، آن را نمونه حملهای از «خرابکاری نرمافزاری با دقت بالا» (High precision software sabotage) مینامد، که نتایج نهایی به صورت پنهانی و دقیقی دستکاری میشوند.

گسترش محدود، محتاطانه و کنترلشده wormletها

نکته جالبی که The Hacker News به آن اشاره میکند، در توانایی و سطح آگاهی محیطی این نرمافزار است. فست۱۶ میتوانست سرورهای شبکه را اسکن کند، دادههای خود را روی نرمافزارهای از پیش نصب شده سیستم کپی کند و از آن به عنوان سرویس از راه دور اجرا کند. این پروسه بیشتر از طریق انتشار wormletها در محیط ویندوز XP و در شبکههایی با گذرواژههای مدیریتی ضعیف یا تنظیمات ناامن اشتراک فایل اجرا میشد؛ شرایطی مانند سیستم عاملهای کرک شده.

با این حال، انتشار باید به صورت دستی و یا زمانی انجام میشد که محصولی امنیتی روی سیستم شناسایی نشود. طراحی fast16 شبیه کرمهای متداول اواسط دهه ۲۰۰۰ نبود و محتاطانه رفتار میکرد. ابتدا محیط را بررسی میکرد تا از نبود محصولات امنیتی، مثل Kaspersky، مطمئن شود. در صورتی که خطری مشاهده شود، از انتشار بیشتر روی سیستم خودداری میکرد.

نکته قابل توجه دیگر، قابلیت انتخاب فست۱۶ است. این بدافزار همه برنامهها را تغییر نمیداد. هدف معتبر برای آن، فایل اجرایی .EXE بود که نشانههایی از کامپایل شدن با Intel C/C++ compiler در ساختار PE آن دیده میشد. این انتخاب محدود نشان میدهد سازندگان fast16 احتمالا نرمافزار هدف و زنجیره ساخت آن را از قبل میشناختند. همین روش، تشخیص حمله را دشوارتر میکرد. چون فایل اصلی در بررسیهای ساده، سالم به نظر میرسد، اما کد در حال اجرا دستکاری میشود و نتایج را تغییر میدهد.

چنین رفتارهایی برای آن دوره فوقالعاده است. قابلیت انتشار داخلی fast16 باعث میشد تشخیص حمله سختتر شود و راهحلهای رایج برای راستیآزمایی مورد اعتماد نباشد. در این شرایط، اجرای محاسبات روی دستگاهی دیگر نیز سنجش درستی نیست. اگر دستگاه دوم هم در یک محیط آلوده شده باشد، دوباره همان خروجی اشتباه تولید میشود.

هدف fast16 چه بود؟

به گزارش SentinelLABS، بررسیهایی که انجام شد به چند هدف احتمالی این بدافزار رسید؛ PKPM، MOHID و LS-DYNA 970. این نرمافزارها، ابزارهایی محاسباتی برای رفتار سازهها، شبیهسازی فیزیکی و مدلسازی انفجار هستند. ابزار LS-DYNA به طور ویژهای حساس است. در سال ۲۰۲۴، موسسه علوم و امنیت ملی آمریکا گزارشی درباره استفاده احتمالی ایران از این نرمافزار در تسلیحات هستهای خود منتشر کرد. با این حال، نمیتوان گفت که هدف فست۱۶ به طور قطعی برنامه هستهای ایران است، اما میتوانست برای عملیاتهای سایبری مورد توجه قرار گرفته باشد.

در نرمافزاری مثل LS-DYNA حتی دستکاری محدودی میتواند پیامد مهم و تاثیرگذاری داشته باشد. اگر نرمافزار در محاسبه فشار، اصطکاک یا ضربه خطایی کوچک ایجاد کند، کاربر ممکن است به جای شک به نرمافزار، چنین خطایی را به کیفیت مواد نسبت دهد و نتایج را به طور کلی تغییر دهد.

چنین حملهای فقط نتایج آزمایشها را تغییر نمیدهد، بلکه میتواند به اعتماد علمی و مهندسی گروهها ضربه بزند. اگر نرمافزارهای محاسباتی به طور سیستماتیک و عمدی نتایج غلط تولید کنند، اعتماد به فرآیند پژوهش و طراحی نیز تضعیف میشود.

خط زمانی حملات سایبری

استاکسنت بدافزاری بود که در سال ۲۰۱۰ به سانتریفیوژهای تاسیسات هستهای نطنز حمله کرد و به سلاح سایبری شناخته شد. بعدها نسخه قدیمیتر آن پیدا شد که در سال ۲۰۰۷ علیه برنامه هستهای ایران استفاده شده بود و حتی شواهدی از آن در سال ۲۰۰۵ دیده شد. Fast16 این خط زمانی را پیچیدهتر میکند. استاکسنت به طور مستقیم کنترل سانتریفیوژها را هدف قرار میداد، اما فست۱۶ به سطحی پنهانتر حمله میکرد و در تصمیمگیری علمی پروژه تاثیر داشت. این نشان میدهد که ایده دستکاری نتایج فیزیکی سالها قبلتر از استاکسنت به سطح عملیاتی رسیده بود.

اهمیت fast16 فقط در قدمت آن نیست. این چارچوب به جای اینکه اثر واضحی از تخریب باقی بگذارد، به محاسبات و اعتماد کاربر به روشهای علمی حمله میکرد؛ تصمیمهایی که میتواند برای یک مرکز پژوهشی پرهزینه و تدریجی باشد. فست۱۶ یادآور این نکته است که امنیت سایبری در محیطهای حساس فقط به جلوگیری از سرقت داده محدود نمیشود، بلکه تمام سیستم باید از یکپارچگی محاسبات، زنجیره ابزار و اعتماد به خروجی اطمینان داشته باشد.

جمع بندی

گزارش تازه SentinelLABS از شناسایی یک چارچوب خرابکاری سایبری به نام fast16 خبر میدهد که اجزای اصلی آن به سال ۲۰۰۵ بازمیگردد؛ یعنی دستکم پنج سال پیش از افشای عمومی استاکس نت. این چارچوب برخلاف بدافزارهای رایج آن دوره، برای سرقت داده یا تخریب آشکار طراحی نشده بود، بلکه میتوانست با دستکاری کد در حافظه، خروجی نرمافزارهای تخصصی محاسباتی را بهصورت پنهان تغییر دهد. اهمیت fast16 در این است که تاریخ عملیاتهای سایبری با پیامد فیزیکی را عقبتر میبرد و نشان میدهد ایده خرابکاری دقیق در زنجیره نرمافزارهای مهندسی، پیش از شناختهشدن عمومی استاکس نت نیز به سطح عملیاتی رسیده بود.