شبکهای پنهان برای ردیابی کاربران در شبکههای مخابرات

آشکارشدن اتصالات ناامن در زیرساخت مخابرات جهانی برای ردیابی کاربران در تحقیق اخیر سیتیزنلب

خلاصهای از گزارش سیتیزن لب Citizen Lab درباره سوءاستفاده بازیگران نظارتی از SS7، Diameter و پیامکهای پنهان سیمکارت برای ردیابی کاربران موبایل در سراسر جهان (بایگانی لینک اصلی)

گزارش تازه سیتیزن لب یکی از لایههای کمتر دیدهشده نظارت و شنود دیجیتال را آشکار میکند: لایه سیگنالینگ در شبکه جهانی مخابرات. این همان زیرساختی است که اپراتورهای موبایل برای رومینگ، پیامک، احراز موقعیت مشترک و ارتباط میان شبکههای ملی و بینالمللی از آن استفاده میکنند. برخلاف جاسوسافزارهای شناختهشده که معمولا با آلوده کردن گوشی، نصب اپلیکیشن یا بهرهبرداری از آسیبپذیری دستگاه عمل میکنند، در این روش مهاجم لازم نیست گوشی قربانی را مستقیم هک کند. او از اعتماد قدیمی میان اپراتورها، مسیرهای رومینگ بینالمللی و پروتکلهای سیگنالینگ استفاده میکند تا به اطلاعاتی مانند موقعیت مکانی مشترک دسترسی پیدا کند.

محققیان سیتیزن لب در این گزارش دو کارزار متفاوت را بررسی کردهاند که آنها را STA1 و STA2 نامیده است. STA مخفف Surveillance Threat Actor یا «بازیگر تهدید نظارتی» است. هر دو کارزار از روشهای فنی متفاوتی استفاده میکردند، اما هدف مشترک داشتند: ردیابی کاربر موبایل بدون نیاز به نصب نرمافزار روی گوشی او. گزارش میگوید این فعالیتها نشاندهنده وجود ابزارهای سفارشی و پیشرفتهای است که برای جعل هویت اپراتورها، دستکاری پروتکلهای سیگنالینگ و عبور دادن ترافیک از مسیرهای خاص بین اپراتورها طراحی شدهاند.

اپراتورهای شبح

سیتیزن لب برای توضیح این الگو از تعبیر Ghost Operators یا «اپراتورهای شبح» استفاده میکند. منظور بازیگرانی است که در شبکه جهانی مخابرات مانند یک اپراتور معتبر ظاهر میشوند، اما در واقع از شناسهها، مسیرها یا دسترسیهای اپراتوری برای انجام عملیات نظارتی استفاده میکنند. این بازیگران میتوانند بخشی از ترافیک خود را میان پیامهای عادی رومینگ پنهان کنند؛ یعنی همان جایی که اپراتورها معمولا به یکدیگر اعتماد میکنند و پیامهای سیگنالینگ را برای ارائه خدمات بینالمللی عبور میدهند.

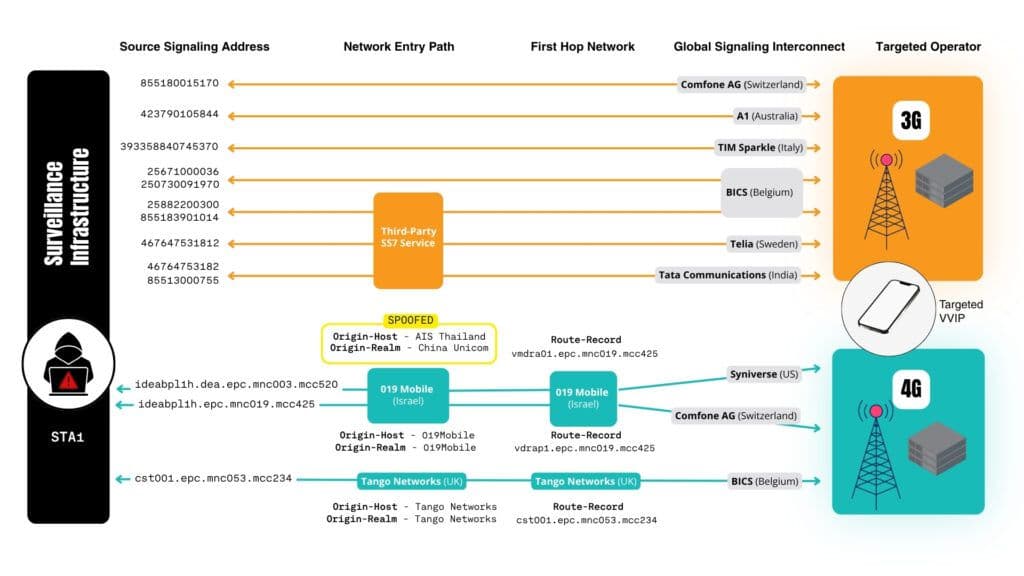

در چنین حملههایی، مهاجم تلاش میکند با استفاده از شناسههای معتبر یا شبهمعتبر، ترافیک را طوری وارد شبکه کند که فایروال سیگنالینگ اپراتور هدف آن را ترافیک عادی رومینگ تشخیص دهد. در SS7 این شناسه میتواند Global Title یا GT باشد. در Diameter، که در شبکههای 4G و بسیاری از پیادهسازیهای رومینگ 5G استفاده میشود، فیلدهایی مانند Origin-Host، Origin-Realm و Route-Record اهمیت دارند. سیتیزن لب میگوید در برخی نمونهها این شناسهها با هم نمیخواندند؛ برای مثال هویت ظاهری یک اپراتور با Realm (یا دامنه اپراتوری) یا مسیر فنی اپراتور دیگری ترکیب شده بود. در یک نمونه، هویت مرتبط با AIS تایلند با realm مربوط به China Unicom ترکیب شده و ترافیک از مسیر 019Mobile اسرائیل و Syniverse عبور داده شده بود. چنین ترکیبهایی در ترافیک عادی غیرمعمول است و به گفته گزارش، نشان میدهد مهاجم میکوشیده مسیر خود را پشت اعتبار اپراتورها پنهان کند.

کمپین اول؛ ردیابی موقعیت با SS7 و Diameter

در کارزار نخست، که سیتیزن لب آن را STA1 نامیده، یک مشترک موبایل در خاورمیانه هدف قرار گرفته بود. اپراتور شبکه هدف به پژوهشگران گفته بود IMSI مورد حمله متعلق به یک مشترک بسیار مهم یا VVIP بوده است. این نکته نشان میدهد هدف حمله احتمالا یک فرد عادی نبوده، بلکه کاربر پرارزش از نگاه بازیگر نظارتی محسوب میشده است.

روش STA1 چند مرحله داشت. مهاجم ابتدا در لایه SS7 تلاش کرد اطلاعات مشترک را استخراج کند. پیامهایی مانند sendRoutingInfoForSM میتوانند برای به دست آوردن IMSI مرتبط با یک شماره تلفن استفاده شوند. پیامهایی مانند provideSubscriberInfo و anyTimeInterrogation نیز میتوانند در شرایط خاص برای دریافت اطلاعات موقعیت یا وضعیت مشترک به کار بروند. این پیامها در شبکه مخابرات کاربردهای مشروع هم دارند، اما وقتی از مسیرهای غیرمعمول، در الگوهای تکراری و علیه یک مشترک مشخص ارسال شوند، میتوانند نشاندهنده تلاش برای ردیابی باشند. سیتیزن لب میگوید تشخیص همین الگوهای زمانی، رفتاری و فنی یکی از پایههای روش تحقیقی آن بوده است.

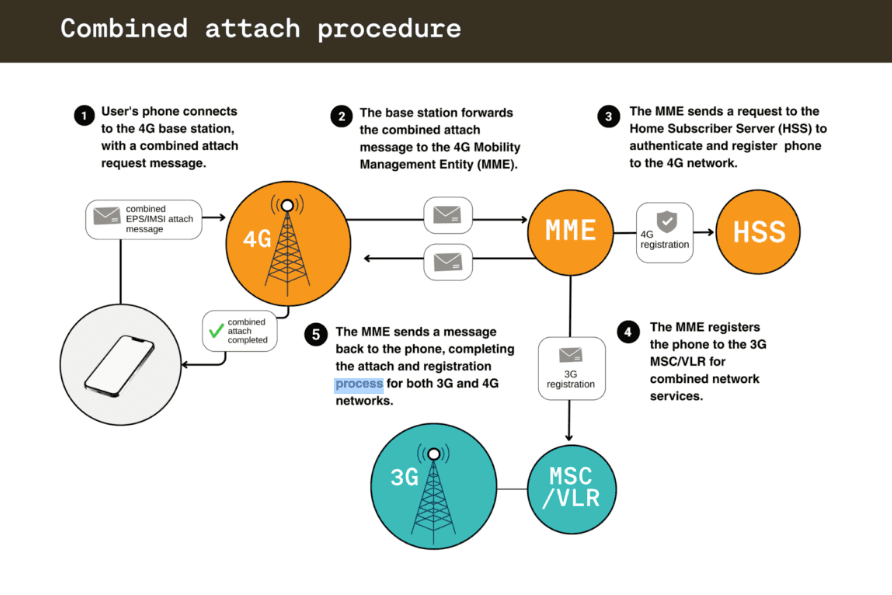

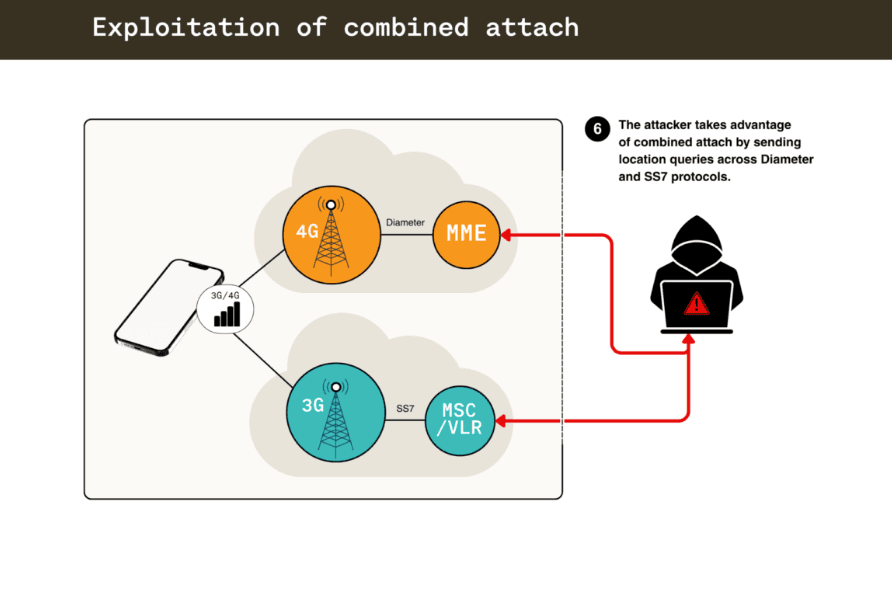

وقتی مسیرهای SS7 کافی نبود یا به نتیجه نرسید، مهاجم به شبکه 4G و پروتکل Diameter تغییر مسیر داد. در این مرحله پیامهایی مانند Insert-Subscriber-Data-Request یا IDR ارسال شد. اهمیت این تغییر مسیر در این است که مهاجم فقط به یک پروتکل متکی نبود؛ او میتوانست میان SS7 و Diameter جابهجا شود و از ضعف ترکیبی شبکههای 3G، 4G و رومینگ بینالملل استفاده کند. به بیان ساده، حمله از یک نقطه وارد نمیشد و یک مسیر ثابت نداشت؛ بلکه در قالب یک عملیات چندمسیره طراحی شده بود.

گزارش نشان میدهد این کارزار از شناسهها و زیرساختهایی مرتبط با اپراتورهایی در کشورهای متعدد استفاده کرده است، از جمله بریتانیا، اسرائیل، چین، تایلند، سوئد، ایتالیا، لیختناشتاین، کامبوج، موزامبیک، اوگاندا و چند کشور دیگر. با این حال، سیتیزن لب صریحا میگوید مشاهده شناسه یا مسیر اپراتوری به معنی دخالت مستقیم آن اپراتور نیست. دسترسی به اکوسیستم سیگنالینگ میتواند از طریق واسطهها، قراردادهای تجاری، سرویسهای اجاره شناسه، ارائهدهندگان interconnect یا مسیرهای ثالث به دست آید. بنابراین، این گزارش بیشتر درباره نحوه سوءاستفاده از زیرساخت مخابراتی است، نه انتساب قطعی حمله به یک دولت یا اپراتور مشخص.

کمپین دوم؛ وقتی سیمکارت به ابزار جاسوسی تبدیل میشود

کارزار دوم، یعنی STA2، از نظر فنی حتی نگرانکنندهتر است، چون فقط به کوئریهای سیگنالینگ در سطح شبکه محدود نمیشود. در این روش، مهاجم تلاش میکند از خود سیمکارت برای استخراج اطلاعات موقعیت استفاده کند؛ روشی که پیشتر با عنوان SIMjacker شناخته شده بود.

در این نوع حمله، پیام ارسالی برای کاربر مثل یک SMS عادی دیده نمیشود. پیام به گونهای قالببندی شده که توسط SIM Toolkit و به طور مشخص S@T Browser روی سیمکارت پردازش شود. S@T Browser یک فناوری قدیمی در برخی سیمکارتهاست که میتواند فرمانهایی را از طریق پیامک دریافت و اجرا کند. مشکل اینجاست که در برخی پیادهسازیها این فرمانها بدون احراز هویت کافی پردازش میشوند. در نتیجه، یک پیامک باینری پنهان میتواند به سیمکارت دستور دهد اطلاعات محلی دستگاه را بخواند.

در نمونهای که سیتیزن لب بررسی کرده، پیام با TP-PID=127 و TP-DCS=22 علامتگذاری شده بود. این ترکیب باعث میشود پیام به جای نمایش در اپلیکیشن پیامک، به عنوان پیام مخصوص اپلیکیشن سیمکارت پردازش شود. کاربر چیزی نمیبیند، اما سیمکارت میتواند فرمانهایی مانند Provide Local Information را اجرا کند. این فرمان اطلاعاتی مانند Cell ID، LAC، MCC و MNC را برمیگرداند؛ دادههایی که برای تخمین موقعیت تقریبی کاربر از روی دکلهای موبایل کافیاند. سپس payload میتواند این اطلاعات را در قالب یک SMS خروجی به زیرساخت مهاجم بفرستد. در نمونه مورد بررسی Citizen Lab، فایروال پیام را مسدود کرده بود، اما تحلیل payload نشان میداد اگر پیام عبور میکرد، سیمکارت میتوانست بیصدا به ابزار جمعآوری و ارسال موقعیت تبدیل شود.

چرا این کشف مهم است؟

ضعفهای SS7 و Diameter سالهاست شناخته شدهاند، اما اهمیت گزارش سیتیزن لب در این است که فقط درباره امکان نظری سوءاستفاده حرف نمیزند. گزارش میگوید پژوهشگران، با همکاری چند شرکت فعال در امنیت سیگنالینگ و مخابرات، لاگهای فایروال، packet capture، دادههای مسیریابی، DNS مخابراتی، ASN، BGP و اطلاعات IR.21 اپراتورها را کنار هم گذاشتهاند تا نشان دهند ترافیک واقعی حمله چگونه وارد اکوسیستم بین اپراتوری شده و چگونه تا شبکه هدف رسیده است. Citizen Lab میگوید این نخستین بار است که ترافیک واقعی حمله به زیرساخت سیگنالینگ اپراتورهای موبایل مرتبط میشود.

در هر دو روش، نقطه ضعف اصلی گوشی کاربر نیست، بلکه معماری اعتماد در شبکه جهانی موبایل است. مهاجم لازم نیست برای قربانی لینک بفرستد، اپلیکیشن آلوده نصب کند یا کاربر را فریب دهد. کافی است به مسیرهای سیگنالینگ دسترسی پیدا کند، خود را پشت شناسهها یا مسیرهای معتبر اپراتوری پنهان کند، و در میان ترافیک عادی رومینگ حرکت کند. این همان چیزی است که گزارش سیتیزن لب آن را نشانه یک مشکل ساختاری در قلب ارتباطات موبایل جهانی میداند: زیرساختی که برای اتصال بیوقفه کاربران طراحی شده، میتواند به ابزاری برای ردیابی پنهان آنها تبدیل شود.